El ataque de Hamás contra Israel ha sido, a tenor de los datos que han ido apareciendo a posteriori, todavía más complejo de lo que se creía inicialmente. Además de implicar acciones en los dominios terrestre, marítimo y aéreo, así como de tener un fuerte componente cognitivo, fue acompañado de ataques en el dominio cibernético, destinados a confundir a la población israelí o a negarles información importante relativa a la amenaza de los cohetes palestinos. Lo visto, constituye un episodio más de un conflicto que, si bien ha dado nuevamente el paso a lo físico, en la forma de una intervención militar israelí que busca laminar a Hamás, venía librándose desde hace años también en las redes.

- La guerra de Hamás contra Israel (I): la razzia de Hamás

- La guerra de Hamás contra Israel (II): drones y lecciones para España

- La guerra de Hamás contra Israel (III): la guerra naval

- La guerra de Hamás contra Israel (IV): ruptura de paradigmas y fallo de inteligencia

- La guerra de Hamás contra Israel (V): operación «Espadas de Hierro»

- La guerra de Hamás contra Israel (VI): las derivadas cibernéticas del conflicto palestino-israelí

- La guerra de Hamás contra Israel (VII): la crisis del mar Rojo

- La guerra de Hamás contra Israel (VIII): la guerra de guerrillas urbana de Hamás en la Franja de Gaza

Si por algo será recordada esta tercera década del siglo XXI en el futuro será, sin duda, por el estallido de numerosos conflictos latentes en diversos enclaves a lo largo y ancho del mundo. A la guerra de Ucrania, el conflicto entre Armenia y Azerbaiyán en el Nagorno Karabaj y al estallido de violencia terrorista de carácter islámico en el Sahel, debemos sumar ahora un nuevo episodio del conflicto palestino-israelí.

En la madrugada del 7 de octubre de 2023, el grupo terrorista Hamas atacó ferozmente a la población civil israelí, dando lugar al desmoronamiento de la tensa situación de paz que existía en la región, y dando paso con ello a uno de los eventos más sangrientos que ha vivido la ya violenta historia de Israel y Palestina.

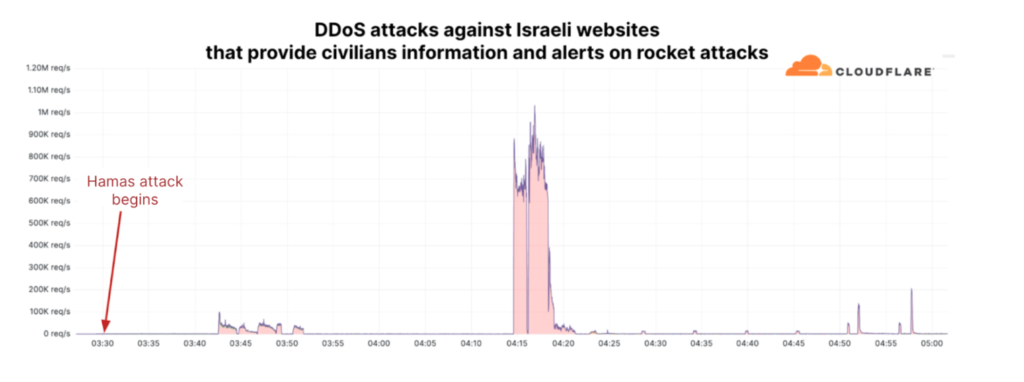

Este focus no tiene la pretensión de analizar el conflicto palestino-israelí, sino de observar cuáles han sido hasta el momento las derivadas del mismo en el plano cibernético, pues tan solo minutos después de que se registrara el ataque de Hamas, los sistemas de Cloudflare detectaron dos ataques DDoS dirigidos a sitios web dedicados a la emisión de alertas a la población civil sobre el ataque con cohetes.

Afectar a la opinión pública israelí es un objetivo que no ha variado desde el estallido del conflicto hasta hoy. Desde entonces se tiene constancia que distintos grupos de cibercriminales pro-palestinos han emprendido acciones similares con vistas a desinformar a la población y atacar las infraestructuras en la red de los principales periódicos israelíes.

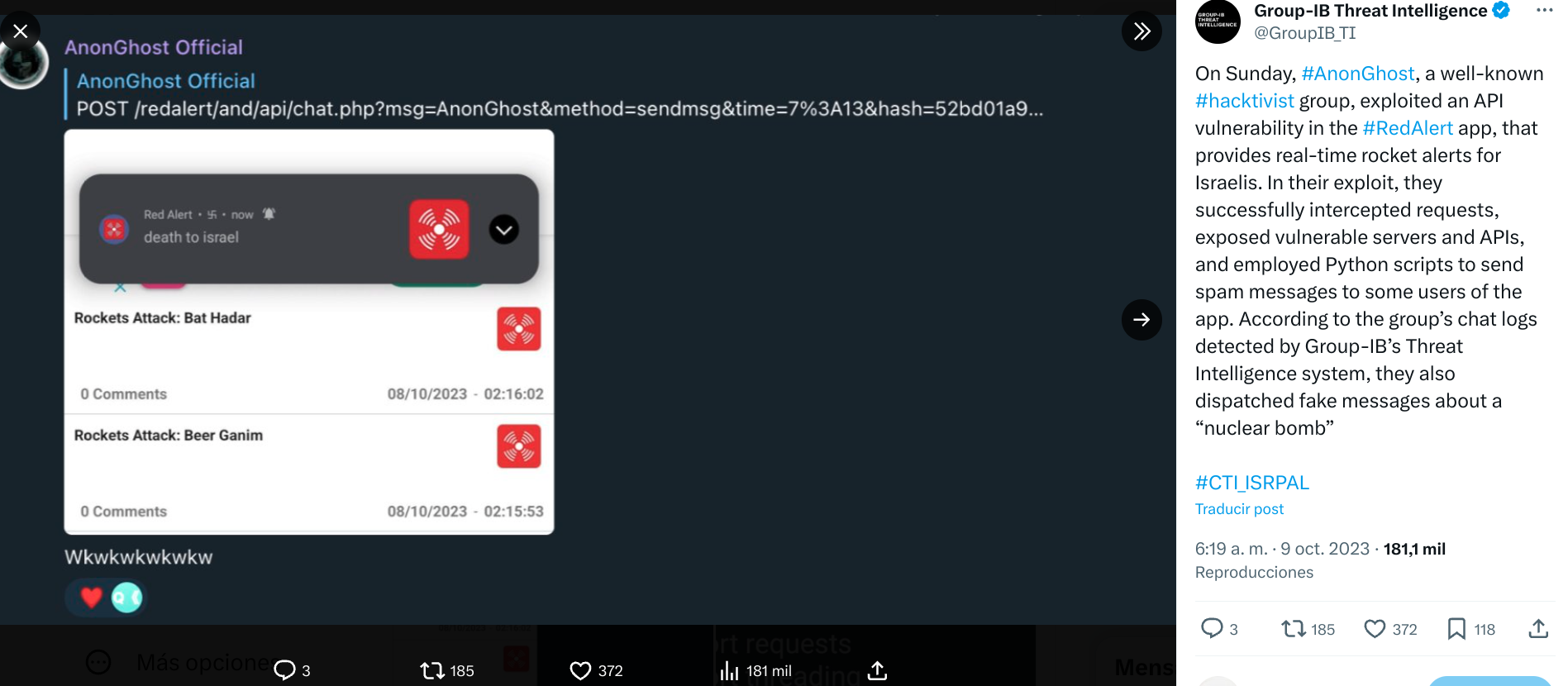

De hecho, según afirman investigadores de la empresa de ciberseguridad Group-IB, AnonGhost, un grupo vinculado según BinaryDefense al cibercalifato islámico del ISIS, supuestamente explotó nuevamente el 9 de octubre una vulnerabilidad en la aplicación Red Alert, consiguiendo que ésta enviara a sus usuarios mensajes de spam alertándoles sobre el empleo de armas nucleares contra Israel.

En términos porcentuales, en el mes de octubre los ciberataques contra Israel se centraron especialmente en los medios de comunicación (56%) y la industria del software (34%), seguidos muy de lejos por el sector financiero (4,16%) y de las infraestructuras gubernamentales (1,37%)[1] (Yoachimik & Pacheco, 23 octubre 2023).

De los ataques detectados en estos primeros días del conflicto, quizás un ejemplo particularmente reseñable sea el realizado por los grupos “Team_insane_Pakistan” y “Anonymous Sudan” contra la web del periódico Jerusalem Post, la cual estuvo dos días fuera de servicio.

De estos datos se desprenden dos valoraciones fácilmente observables: (1) que existe un interés patente entre los grupos de cibercriminales de influir en la opinión pública israelí a través de la censura de contenidos; y (2) que el potencial cibernético del sector financiero y gubernamental israelí se encuentra fuertemente protegido.

El ínfimo porcentaje de ataques al sector gubernamental coincide con el hecho de que Israel sea uno de los estados más preparados para la guerra cibernética; colocándose, según el International Institute for Strategic Studies, al nivel de potencias como China o Rusia, y tan solo por debajo de Estados Unidos (IISS, 2023).

Al fin y al cabo, no podemos olvidar que Israel fue uno de los estados pioneros en concebir el ciberespacio como una fuente de amenazas potenciales a su seguridad nacional –aproximadamente desde el año 2000. Y que, desde el año 2002, ya comenzó a abordar las distintas problemáticas vinculadas al ciberdominio mediante la creación de una agenda institucional dedicada a la protección de las infraestructuras nacionales críticas.

Además, cuenta con una estrategia de ciberseguridad nacional sustentada sobre una estrecha cooperación entre el Gobierno y los sectores privado y académico. Cooperación que se traduce a su vez en un ecosistema cibernético vibrante y un nivel de cualificación técnica muy elevado en su capital humano.

También resulta característico el hecho de que el grueso de los ciberataques provengan de grupos exógenos al conflicto que se encuentran relacionados a través de las tensiones geopolíticas existentes en el escenario internacional, de los cuales habría que destacar especialmente a los grupos rusos e iraníes. En cualquier caso, no puede ser de otra forma, pues las capacidades cibernéticas de Hamas son incipientes y carecen de la sofisticación necesaria para resultar una amenaza frente a la defensa israelí.

Por su parte, también existen distintos grupos pro-israelíes, como SilenOne, Garuna Ops y Team UCC Ops, o incluso otros como el “India Cyber Force”, a quien supuestamente se le asignó la autoría de la eliminación del sitio web de Hamas (Petkauskas, noviembre 2023).

Llegados a este punto resultaría coherente preguntarnos en qué medida este tipo de ciberataques pueden llegar a suponer una seria amenaza para Israel dadas sus cibercapacidades.

En base al impacto limitado que el componente cibernético tiene en los conflictos que han escalado hasta una intensidad elevada, y en vistas al desequilibrio de fuerzas cibernéticas existentes entre Israel y Palestina, la única forma en que el componente cibernético podría llegar a marcar una diferencia importante en el devenir bélico sería que una potencia exógena –como por ejemplo Irán– fuese capaz de lanzar un ciberataque que trascendiese al plano cinético.

Israel parece confiar plenamente en sus capacidades cibernéticas, especialmente frente a unos enemigos cuyas acciones se limitan por el momento al despliegue de operaciones DDoS que, si bien pueden causar un daño relativo, están realmente lejos de producir una afección relevante sobre sus infraestructuras críticas nacionales.

En abril de 2020, Irán supuestamente trató de interrumpir el suministro de agua a Israel mediante un ciberataque a una planta potabilizadora de agua. El ataque pretendía alterar el programa informático que regulaba los niveles de cloro, elevándolos para que ésta no fuese de consumo humano. Sin embargo, la acción fue detectada y repelida por las fuerzas israelíes –las cuales posteriormente además atacaron el puerto iraní de Shahid Rajae con el fin de desplegar un componente claramente disuasivo (Cembrero, junio 2020).

Precisamente, a finales de noviembre, un incidente en Aliquippa, Pensilvania –al otro lado del Atlántico– nos volvió a mostrar el interés que existe entre ciertos grupos de cibercriminales por crear ciberataques capaces de dañar al enemigo en el plano cinético.

El grupo “Cyber Av3ngers”, afiliado al Cuerpo de la Guardia Revolucionaria Islámica de Irán, realizó un ataque dirigido a unas piezas de hardware de producción israelí (controladores lógicos programables) instaladas en diversas empresas dedicadas al tratamiento de agua, produciendo la paralización de diversas plantas potabilizadoras en Estados Unidos (Levy & Bajak, noviembre 2023).

(Continúa…) Estimado lector, este artículo es exclusivo para usuarios de pago. Si desea acceder al texto completo, puede suscribirse a Revista Ejércitos aprovechando nuestra oferta para nuevos suscriptores a través del siguiente enlace.

IMPORTANTE: Las opiniones recogidas en los artículos pertenecen única y exclusivamente al autor y no son en modo alguna representativas de la posición de Ejércitos – Revista digital sobre Defensa, Armamento y Fuerzas Armadas, un medio que está abierto a todo tipo de sensibilidades y criterios, que nace para fomentar el debate sobre Defensa y que siempre está dispuesto a dar cabida a nuevos puntos de vista siempre que estén bien argumentados y cumplan con nuestros requisitos editoriales.

Be the first to comment